Дружина отправить копию сообщения на вашу почту. Как отправить файл по электронной почте. Чтобы добавить вложение

Недавно я получил эту работу, поэтому, хотя я бы разделил:

Отправка всей исходящей почты в Отправленные папки с postfix и cyrus imap.

Сделайте postfix отправьте копии экземпляров всех исходящих писем на специальную "отправленную" почтовая учетная запись. Используйте сито на этой специальной учетной записи, чтобы перенаправить все электронные письма в папку "Отправленные", связанные с учетной записью.

Создайте учетную запись пользователя электронной почты для отправленных

Самый простой способ сделать это - создать новую учетную запись unix для отправленных, установка оболочки в /bin/false, чтобы никто не мог регистрироваться в:

Host$ sudo useradd sent host$ sudo chsh -s /bin/false sent

Настроить imap для отправленного пользователя

Используя cyradm, мы создаем новый почтовый ящик (т.е. пользователь) и даем этому пользователю добавить доступ ко всем нашим папкам "Отправленные" imap:

Host$ $ cyradm -user cyrus localhost

Password:

Создайте сито script для отправленной учетной записи

Этот script перенаправляет всю входящую электронную почту на отправленную учетную запись, на Отправлена папка в папке "Входящие" отправителей.

Мой script называется sent.sieve и выглядит примерно так:

# Sieve script for sent. If outgoing email is bcc"ed to this account, # this sieve script will redirect it to the sender Sent folder require ["fileinto"]; if address:is:localpart "From" "userx" { fileinto "user.userx.Sent"; } elsif address:is:localpart "From" "usery" { fileinto "user.usery.Sent"; } elsif address:is:localpart "From" "userz" { fileinto "user.userz.Sent"; }

Вам нужно будет ввести запись для каждого из ваших пользователей (userx, usery, userz в примере выше). Я не смог найти лучший способ сделать это. Предложения приветствуются [email protected]

Установите сито script следующим образом:

Host$ sieveshell localhost -user=sent -a=cyrus

Password:

Настроить сопоставление bcc для postfix

В постфиксном каталоге (/etc/postfix на debian) создайте файл с именем bcc_map выглядит следующим образом:

# copy all locally sent mail to the sent account @yourdomain.com [email protected]

Скомпилируйте это в хэш файл постфикса, используя:

Host$ sudo postmap bcc_map

Добавьте следующую конфигурацию в файл конфигурации postfix main.cf:

Sender_bcc_maps = hash:/etc/postfix/bcc_map

И сделайте postfix перезагрузите его конфигурацию:

host $sudo/etc/init.d/postfix reload

Тестирование и отладка

Отправьте письмо и проверьте, что оно скопировано в папку Sent.

В случае возникновения проблем вы должны проверить журналы cyrus и postfix (все регистрируются на /var/log/syslog на моем хосте debian). Опечатки и неправильные разрешения доступа обычно приводят к тому, что некоторые подсказки отправляются на журналы.

Если ваша семья, друзья, знакомые и коллеги еще не начали пользоваться защищенным почтовым сервисом ProtonMail, это не значит, что вы не можете посылать им зашифрованные сообщения. Причем, чтобы читать эти сообщения и отвечать на них, им не придется устанавливать никаких дополнительных приложений и расширений.

По умолчанию сообщения, отправляемые через ProtonMail, защищаются сквозным шифрованием посредством асимметричной криптографии. Отправитель использует для шифрования сообщений открытый ключ получателя, а получатель расшифровывает сообщения с помощью своего закрытого ключа. Все это происходит автоматически, без всякого участия обеих сторон.

При отсылке сообщений адресатам, не пользующимся ProtonMail, сообщения шифруются методом TLS, но только в том случае, если почтовый сервис получателя поддерживает этот формат. Большинство сервисов его поддерживают, что хорошо. Однако это также означает, что эти сервисы могут прочитать зашифрованные сообщения, а это уже не хорошо. Именно поэтому ProtonMail предлагает возможность сквозного шифрования сообщений, отсылаемых на другие почтовые сервисы, методом симметричной криптографии.

При использовании шифрования с симметричным ключом отправитель преобразует сообщение в шифротекст с помощью ключа пользователя (пароля). Это может быть ключ общего пользования (shared), либо ключ, уже известный получателю. После отправки зашифрованного сообщения адресат получает ссылку, позволяющую открыть сообщение. Затем, чтобы расшифровать сообщение локально на своем компьютере, получатель должен будет ввести ключ (пароль).

Следует отметить, что все сообщения, пересылаемые с помощью сквозного шифрования адресатам, не использующим ProtonMail, хранятся 28 дней - независимо от того, были они прочитаны или нет.

Безопасная отправка сообщений адресатам, не использующим ProtonMail

Прежде всего, создайте в мобильном приложении ProtonMail для Android или iPhone новое сообщение. Написав сообщение, нажмите на кнопку Encrypt for Outside (шифрование для сторонних сервисов) с изображением замка под графой с темой сообщения, а затем введите пароль и подтвердите его.

Чтобы вам не пришлось придумывать, как сообщить получателю пароль, лучше тут же оставить ему «подсказку». Она может, например, содержать вопрос, ответ на который знает только адресат. Этот ответ и будет паролем.

Придумав пароль и подсказку, нажмите Apply (применить). Вы увидите большую зеленую галочку рядом с иконкой замка - это значит, что сообщение готово к безопасной пересылке. Теперь вам останется только нажать на иконку с бумажным самолетиком и ваше сообщение будет отправлено. Как только это произойдет, запустится обратный отсчет времени до того момента, когда сообщение будет удалено (28 дней).

Чтение защищенных сообщений от пользователей ProtonMail

Чтобы вы представляли, насколько получателям других почтовых сервисов будет легко прочитать ваше сообщение, проиллюстрируем это на примере почтового сервиса Gmail.

Как видно по фото внизу, изначально адресату поступает лишь уведомление о наличии зашифрованного сообщения со ссылкой, по которой сообщение можно открыть, и датой, до которой сообщение будет храниться. Также присутствует и подсказка для пароля. Ее легко не заметить, поскольку текст написан мелким шрифтом.

Когда получатель нажмет на ссылку View Secure Message (просмотреть зашифрованное сообщение), она откроется в мобильном браузере. Там нужно будет ввести пароль и выбрать Decrypt (расшифровать). Если получатель захочет ответить также зашифрованным сообщением, то для создания такого сообщения ему нужно будет выбрать Reply Securely (ответить зашифрованным сообщением). Созданное сообщение будет зашифровано с помощью сквозного шифрования. Если оно будет отсылаться с почтового сервиса Gmail, то сможет быть зашифровано только методом TLS.

Все входящие сообщения в сервисе ProtonMail хранятся на устройствах в зашифрованном виде. При этом неважно, были ли они отправлены с ProtonMail или с других почтовых сервисов, и использовалась ли при этом функция Encrypt for Outside (шифрование для сторонних сервисов). ProtonMail не может прочитать ни одно из ваших сообщений, но почтовый сервис отправителя может сохранять копии любых его сообщений, если они не были зашифрованы с помощью функции ProtonMail для шифрования сообщений сторонних сервисов.

К удивлению, многие люди, когда им требует отправить письмо сразу нескольким людям, просто перечисляют адреса в поле "Кому", это нормально, когда это письмо адресовано вашим коллегам или друзьям, но вот при рассылке писем группе клиентов, - вы таким образом показываете всем адреса и других получателей, фактически раскрывая свою адресную базу.

Любому из клиентов достаточно переслать это письмо вашему конкуренту и ваши контакты тут же утекут.

Странно, но многие далеко не глупые люди, с удивлением узнают, что если вам нужно отправить письмо множеству адресатов, чтобы они не знали друг о друге то для этого существует поле "Скрытая копия".

Например, для mail.ru это будет выглядеть так:

И так еще раз коротко: указали адреса в "кому" - всем видно кому вы отправили письма, указали в "скрытая копия" - каждый думает что письмо только ему.

И каждый получатель получит письмо где в поле "кому" будет только его адрес . Для других программ, если вы не можете найти где указать скрытую копию, то попросите кого-нибудь вам показать. Еще маленький момент, обязательно нужно указать один адрес в поле "кому", большинство программ или почтовых серверов вам не дадут отправить письмо без этого параметра.

И так, когда речь идет о рассылке предложения, новостей группе ваших клиентов - здесь практика использования скрытой копии однозначна, вы должны скрывать вашу адресную базу. Интересный момент с рассылкой письма вашим коллегам, здесь рекомендуют поступать по ситуации, например рассылка письма с просьбой прислать предложения (например по совершенствованию обслуживания клиентов) и если каждый коллега увидит, что такое же письмо получили и другие люди, то скорей всего отвечать не будет - понадеется на других, значит нужно использовать скрытую копию. Если же это поручение выполнить, то например указание в "кому" начальника вашего коллеги - просто сотворит чудеса, и ваше поручение будет выполнено.

Отдельный вопрос с поставщиками. С одной стороны указание всех получателей в копии, должно показать поставщику, что у вас есть выбор и он должен вам предложить хорошие цены. С другой стороны, менеджер получивший ваше письмо, видя что прислано не только ему, скорей всего отнесется к вашему запросу "прохладно". Лично по моему мнению, считаю что и в случае с поставщиками нужно использовать скрытую копию, хотя бы для защиты коммерческой тайны, но больше скорей для хороших отношений с менеджером поставщика.

Можете почитать недавний случай ошибки специалиста, когда все получатели увидели и других адресатов: Всем чмоки в этом чате , там правда народ солидный был - директора, но все же спама многие получили в ответ.

Ну и как всегда обсуждение в комментариях приветствуется.

По разным данным от 50 до 95% всех электронных писем в мире - спам от кибермошенников. Цели рассылки таких писем просты: заразить компьютер получателя вирусом, украсть пароли пользователя, заставить человека перевести деньги «на благотворительность», ввести данные своей банковской карты или прислать сканы документов.

Часто спам напрягает с первого взгляда: кривая верстка, автоматически переведенный текст, формы для ввода пароля прямо в теме письма. Но бывают вредоносные письма, которые прилично выглядят, тонко играют на эмоциях человека и не вызывают сомнений в их правдивости.

В статья будет рассказано о 4 типах мошеннических писем, на которые чаще всего ведутся россияне.

1. Письма от «государственных организаций»

Мошенники могут прикидываться налоговой, Пенсионным фондом, Роспотребнадзором, санэпидемстанцией и другими госорганизациями. Для убедительности в письмо вставляют водяные знаки, сканы печатей и государственную символику. Чаще всего задача преступников - напугать человека и убедить его открыть файл с вирусом во вложении.

Обычно это шифровальщик или блокатор винды, который выводит компьютер из строя и требует прислать платное SMS для возобновления работы. Вредоносный файл может маскироваться под судебное постановление или повестку о вызове к начальнику организации.

Страх и любопытство отключают сознание пользователя. На форумах бухгалтеров описаны случаи, когда сотрудницы организаций приносили файлы с вирусами на свои домашние компьютеры, так как не могли открыть их в офисе из=за антивируса.

Иногда мошенники просят отправить в ответ на письмо документы, чтобы собрать сведения о фирме, которые пригодятся для других схем обмана. В прошлом году одна группа мошенников смогла обмануть множество людей, использовав прием отвлечения внимания «просьба отправить бумаги по факсу».

Когда бухгалтер или менеджер читал это, он сразу проклинал налоговую «Вот мамонты там сидят, е-мое!» и переключал свои мысли с самого письма на решение технических проблем с отправкой.

2. Письма от «банков»

Блокаторы винды и шифровальщики могут прятаться в фальшивых письмах не только от госорганизаций, но и от банков. Сообщения «На Ваше имя взяли кредит, ознакомьтесь с судебным иском» действительно могут напугать и вызвать огромное желание открыть файл.

Также человека могут убедить войти в фальшивый личный кабинет, предлагая посмотреть начисленные бонусы или получить приз, который он выиграл в «Лотерее Сбербанка».

Реже мошенники отправляют счета для оплаты сервисных сборов и дополнительных процентов по кредиту, на 50-200 рублей, которые проще заплатить, чем разбираться.

3. Письма от «коллег»/«партнеров»

Некоторые люди получают десятки деловых писем с документами в течении рабочего дня. С такой нагрузкой можно легко повестись на метку «Re:» в теме письма и забыть про то, что с этим человеком вы пока не переписывались.

Особенно, если в поле отравитель указано «Александр Иванов», «Екатерина Смирнова» или любое простое русское имя, которые абсолютно не задерживаются в памяти человека, постоянного работающего с людьми.

Если целью мошенников является не сбор SMS-платежей за разблокировку винды, а принесение вреда конкретной компании, то письма с вирусами и фишинговыми ссылками могут рассылать от имени реальных работников. Список сотрудиков можно собрать в соцсетях или посмотреть на сайте компании.

Если человек видит в ящике письмо от человека из соседнего отдела, то он к нему особо не присматривается, может даже проигноривать предупреждения антивируса и открыть файл несмотря ни на что.

4. Письма от «Google/Яндекс/Mail»

Google иногда присылает письма владельцам ящиков Gmail о том, что кто-то пытался зайти в ваш аккаунт или о том, что закончилось место на Google Drive. Мошенники успешно копируют их и заставляют пользователей вводить пароли на подставных сайтах.

Фальшивые письма от «администрации сервиса» также получают пользователи Яндекс.Почты, Mail.ru и прочих почтовых служб. Стандартные легенды такие: «ваш адрес добавлен в черный список», «срок действия пароля истек», «все письма с вашего адреса будут добавляться в папку спам», «посмотрите список недоставленных писем». Как и в трех предыдущих пунктах, основными оружиями преступников являются страх и любопытство пользователей.

Как себя защитить?

Установите антивирус на все свои устройства, чтобы он автоматически блокировал вредоносные файлы. Если вы по каким-то причинам не хотите им пользоваться, то проверяйте все хоть немного подозрительные почтовые вложения на virustotal.com

Никогда не вводите пароли вручную. Используйте менеджеры паролей на всех устройствах. Они никогда не предложат вам вариант паролей для ввода на подставных сайтах. Если по каким-то причинам вы не хотите их использовать, то вручную набирайте URL страницы, на которой собираетесь вводить пароль. Это касается всех операционных систем.

Везде, где это возможно подключите подтверждение пароля по SMS или двуфакторную идентификацию. И конечно, стоит помнить о том, что незнакомым людям нельзя посылать сканы документов, паспортные данные и переводить деньги.

Возможно многие из читателей при взгляде на скрины писем подумали: «Я что дурак файлы из таких писем открывать? За километр видно, что это подстава. Я не буду парится с менеджером паролей и двуфакторной идентификацией. Я просто буду внимательным».

Да, большую часть мошеннических писем можно разоблачить на глаз. Но это не касается случаев, когда атака направлена конкретно на вас.

Самый опасный спам - персональный

Если ревнивая жена захочет почитать почту мужа, то Google предложит ей десятки сайтов, которые предлагают услугу «Взлом почты и профилей в соцсетях без предоплаты».

Схема их работы проста: они отправляют человеку качественные фишинговые письма, которые тщательно составлены, аккуратно сверстаны и учитывают личные особенности человека. Такие мошенники искренне стараются зацепить конкретную жертву. Выясняют у заказчика ее круг общения, вкусы, слабые места. На разработку атаки на конкретного человека может уйти час или более, но усилия окупаются.

Если жертва попадается, то отправляют заказчику скрин ящика и просят оплатить (средняя цена около $100) свои услуги. После поступления денег высылают пароль от ящика или архив со всеми письмами.

Часто бывает, что когда человеку приходит письмо со ссылкой на файл «Видео компромат на Таню Котову» (скрытый кейлоггер) от своего брата, то наполняется любопытством. Если письмо снабдить текстом с подробностями, которые известны ограниченному кругу лиц, то человек сразу отрицает возможность того, что брата могли взломать или им притворяется кто-то еще. Жертва расслабляется и отключает антивирус к чертовой матери, чтобы открыть файл.

К подобным услугам могут обращаться не только ревнивые жены, но и недобросовестные конкуренты. В таких случаях ценник выше и методы тоньше.

Не стоит надеяться на свою внимательность и здравый смысл. Пусть на всякий случай вас страхуют безэмоциональные антивирус и менеджер паролей.

P.S. Зачем спамеры пишут такие «тупые» письма?

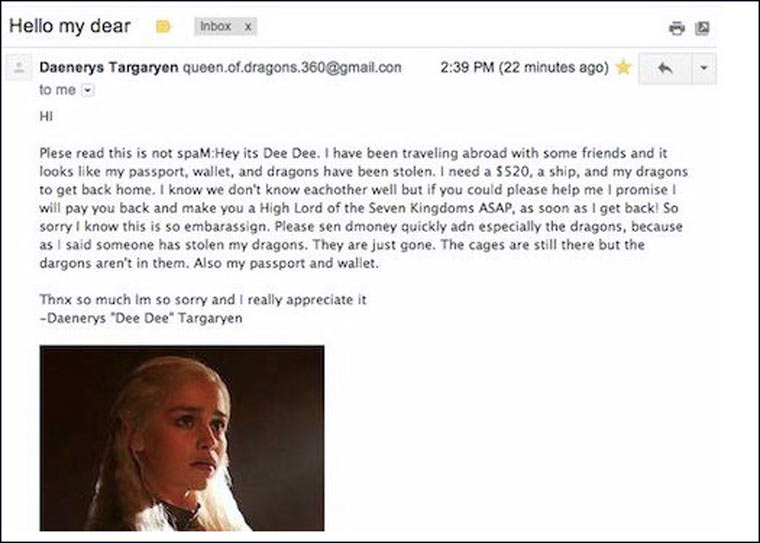

Тщательно подготовленные мошеннические письма - относительная редкость. Если зайти в папку спам, то можно повеселиться от души. Каких только персонажей не придумывают мошенники для вымогательства денег: директор ФБР, героиня сериала «Игра Престолов», ясновидящий, которого к вам направили высшие силы и он хочет поведать тайну вашего будущего за $15 долларов, киллер, которому вас заказали, но он душевно предлагает откупиться.

Обилие восклицательных знаков, кнопки в теле письма, странный адрес отправителя, безымянное приветствие, автоматический перевод, грубейшие ошибки в тексте, явный перебор креативности - письма в папке спам просто «кричат» о своем темном происхождении.

Почему мошенники, которые рассылают свои послания миллионам адресатов, не хотят потратить пару часов на составление аккуратного письма и жалеют 20 баксов на переводчика, чтобы увеличить отклик аудитории?

В исследовании Microsoft Why do Nigerian Scammers Say They are from Nigeria? глубоко анализируется вопрос «Почему мошенники продолжают посылать письма от имени миллиардеров из Нигерии, когда про «нигерийские письма» широкой общественности известно уже лет 20». По статистике, более 99.99% получателей игнорирует такой спам.

Но один из 10 тысяч ведется и этот человек идеальная жертва, которая напрочь оторвана от реальности и не умеет пользоваться поисковыми системами. В группе риска психически больные, и люди, которые страдают наркоманией и алкоголизмом в тяжелой форме.

Спамеру, который промышляет вымогательством, категорически не нужно, чтобы на его письма отвечали относительно нормальные люди. Они все не переведут деньги, а будут просто отвлекать вопросами. Ему нужны контакты эталонных чудаков, которые с радостью отправят Дейнерис $500, ведь белочка в их голове одобряет это.

Из этих бесценных экземпляров отбираются самые платежеспособные и подвергаются тщательной персональной психологической обработке. Например, 50-летняя женщина из Камчатского края недавно перевела 4,5 миллиона рублей американскому военному, который нашел ее в Одноклассниках, влюбился, обещал жениться, но после трех месяцев